近期,CNCERT深度分析了我国大陆地区发生的数千起DDoS(分布式拒绝服务)攻击事件。本报告围绕互联网环境威胁治理问题,对“DDoS攻击是从哪些网络资源上发起的”这个问题进行分析。主要分析的攻击资源包括:

- 控制端资源,指用来控制大量的僵尸主机节点向攻击目标发起DDoS攻击的木马或僵尸网络控制端。

- 肉鸡资源,指被控制端利用,向攻击目标发起DDoS攻击的僵尸主机节点。

- 反射服务器资源,指能够被黑客利用发起反射攻击的服务器、主机等设施,它们提供的网络服务中,如果存在某些网络服务,不需要进行认证并且具有放大效果,又在互联网上大量部署(如DNS服务器,NTP服务器等),它们就可能成为被利用发起DDoS攻击的网络资源。

- 反射攻击流量来源路由器是指转发了大量反射攻击发起流量的运营商路由器。由于反射攻击发起流量需要伪造IP地址,因此反射攻击流量来源路由器本质上也是跨域伪造流量来源路由器或本地伪造流量来源路由器。由于反射攻击形式特殊,本报告将反射攻击流量来源路由器单独统计。

- 跨域伪造流量来源路由器,是指转发了大量任意伪造IP攻击流量的路由器。由于我国要求运营商在接入网上进行源地址验证,因此跨域伪造流量的存在,说明该路由器或其下路由器的源地址验证配置可能存在缺陷。且该路由器下的网络中存在发动DDoS攻击的设备。

- 本地伪造流量来源路由器,是指转发了大量伪造本区域IP攻击流量的路由器。说明该路由器下的网络中存在发动DDoS攻击的设备。

- 在本报告中,一次DDoS攻击事件是指在经验攻击周期内,不同的攻击资源针对固定目标的单个DDoS攻击,攻击周期时长不超过24小时。如果相同的攻击目标被相同的攻击资源所攻击,但间隔为24小时或更多,则该事件被认为是两次攻击。此外,DDoS攻击资源及攻击目标地址均指其IP地址,它们的地理位置由它的IP地址定位得到。

二、DDOS攻击资源分析

(一)控制端资源分析

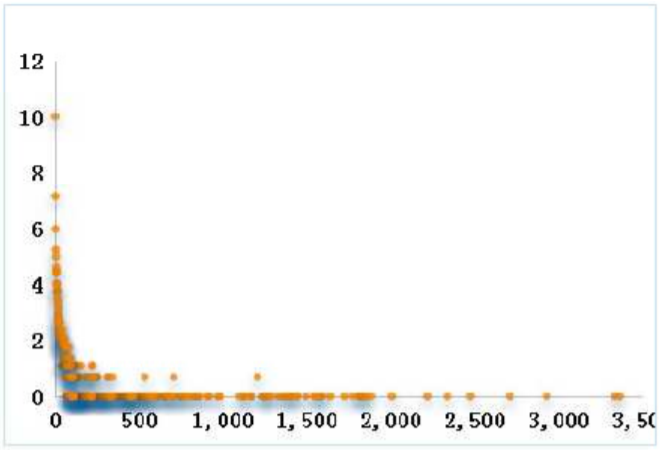

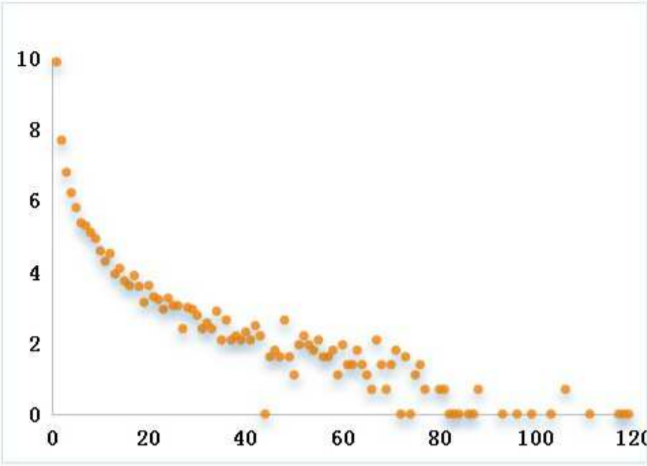

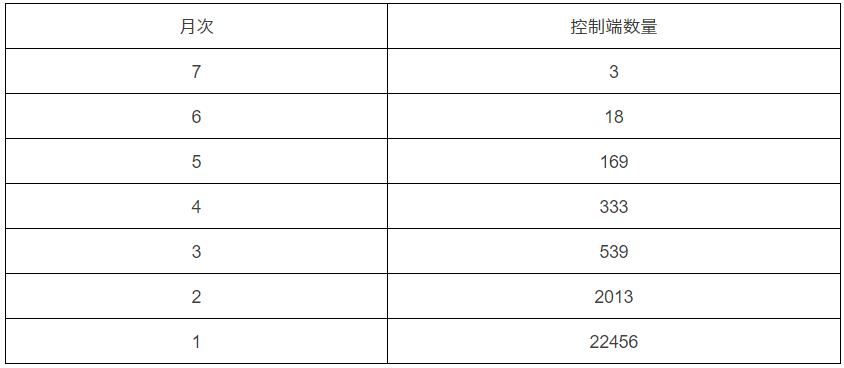

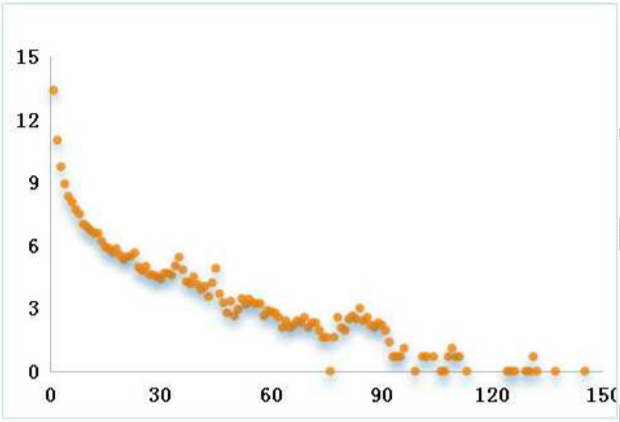

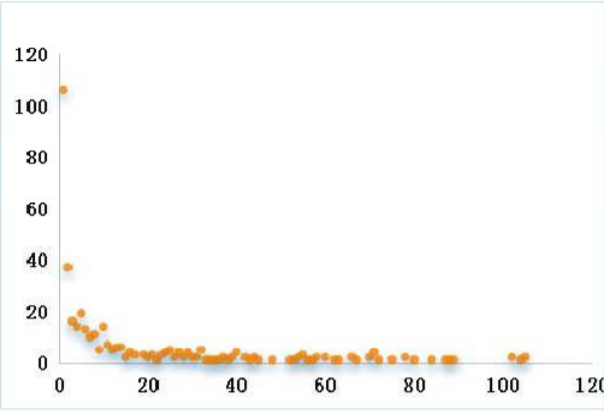

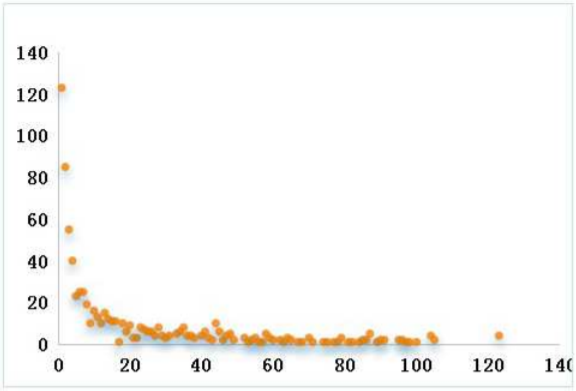

根据CNCERT监测数据,今年以来,利用肉鸡发起DDoS攻击的控制端总量为25,532个。发起的攻击次数呈现幂律分布,如图1所示。平均每个控制端发起过7.7次攻击。

(二)肉鸡资源分析

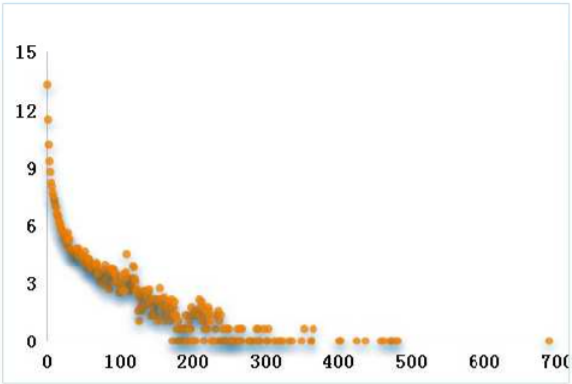

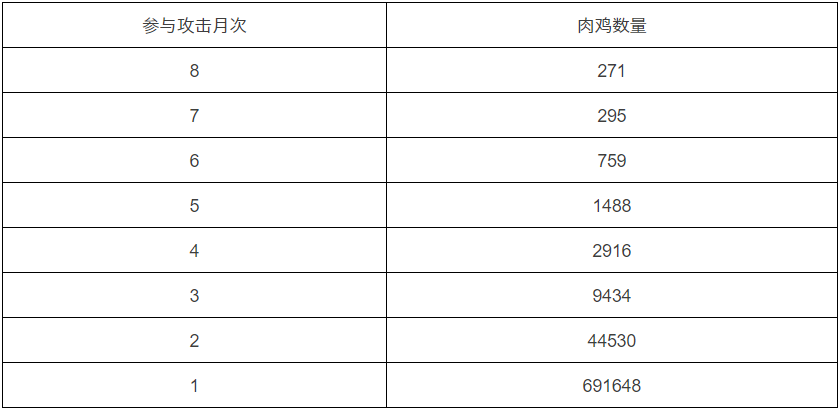

根据CNCERT监测数据,利用真实肉鸡地址直接攻击(包含直接攻击与其它攻击的混合攻击)的DDoS攻击事件占事件总量的80%。其中,共有751,341个真实肉鸡地址参与攻击,涉及193,723个IP地址C段。肉鸡地址参与攻击的次数总体呈现幂律分布,如图5所示,平均每个肉鸡地址参与2.13次攻击。

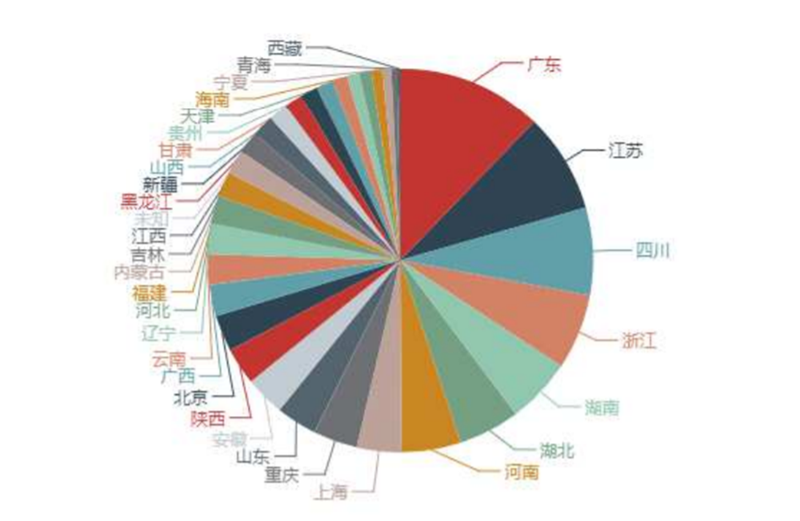

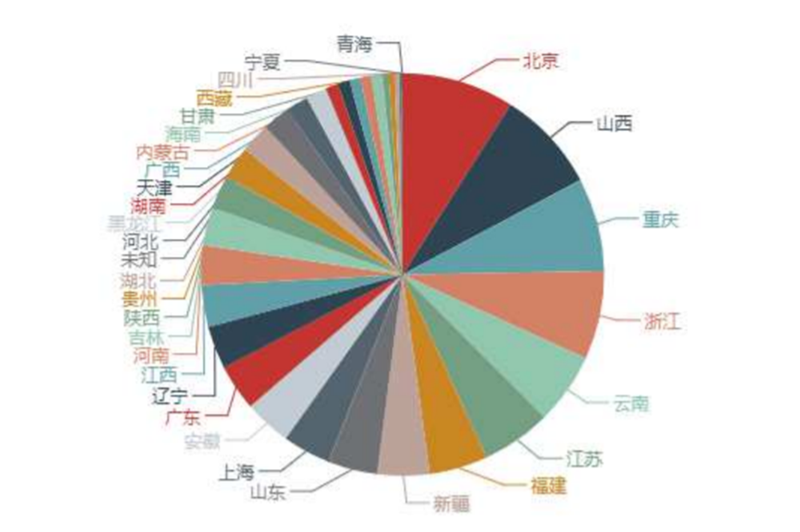

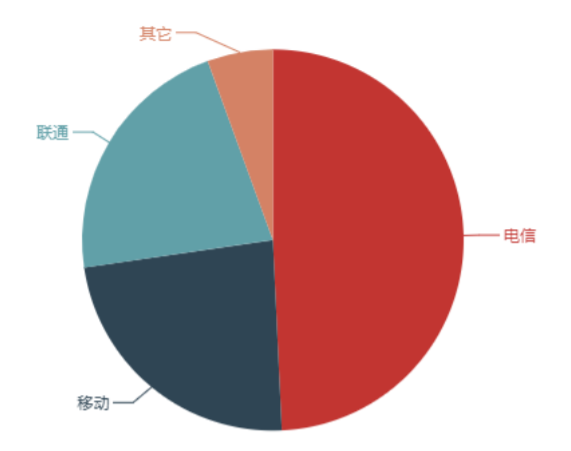

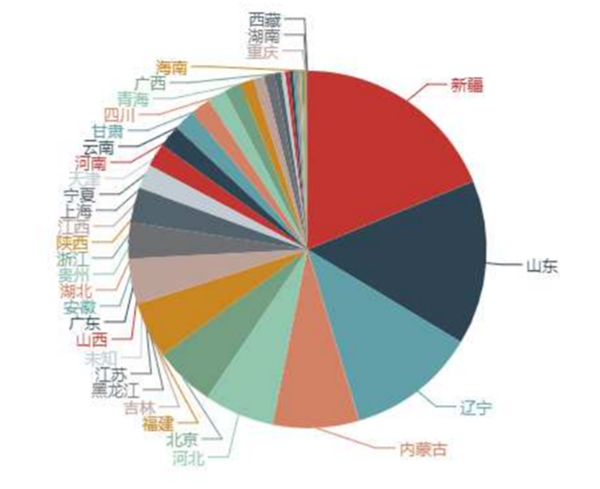

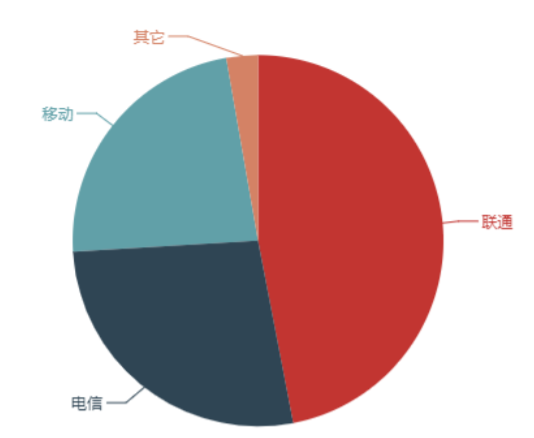

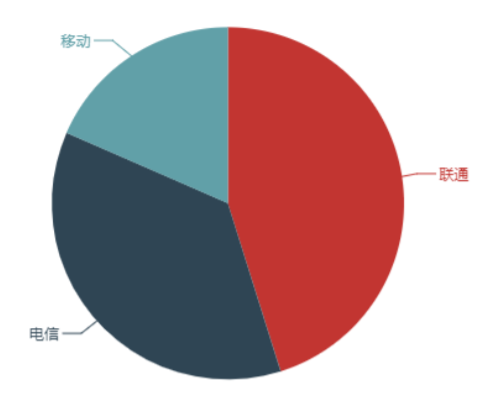

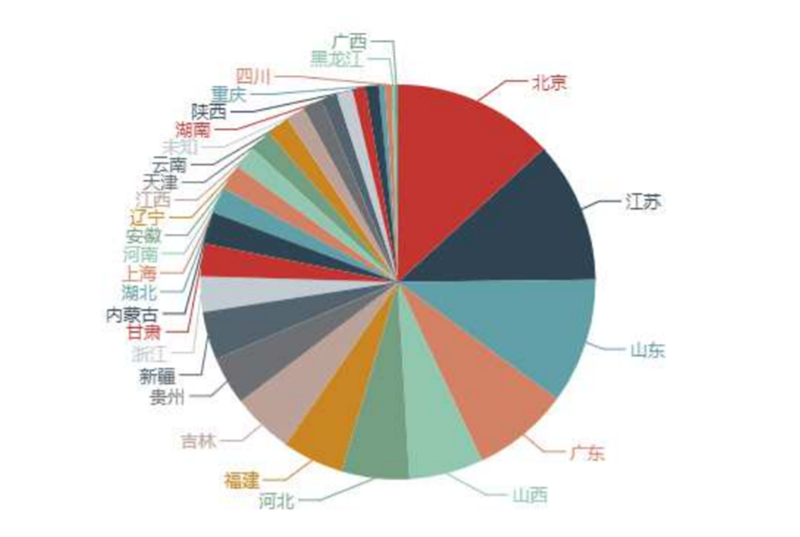

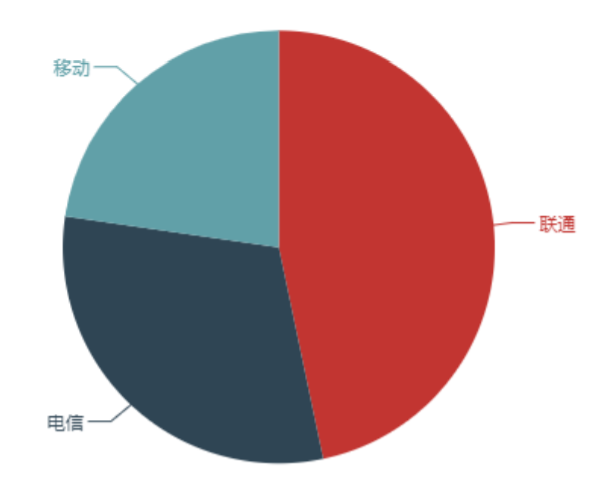

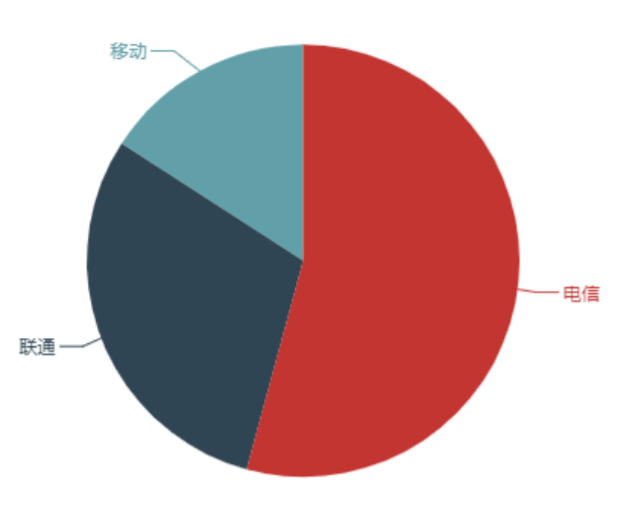

这些肉鸡按境内省份统计,北京占的比例最大,占9%;其次是山西省、重庆市和浙江省,如图6所示。按运营商统计,电信占的比例最大,占49.3%,移动占23.4%,联通占21.8%,如图7所示。

(三)反射攻击资源分析

1.反射服务器资源

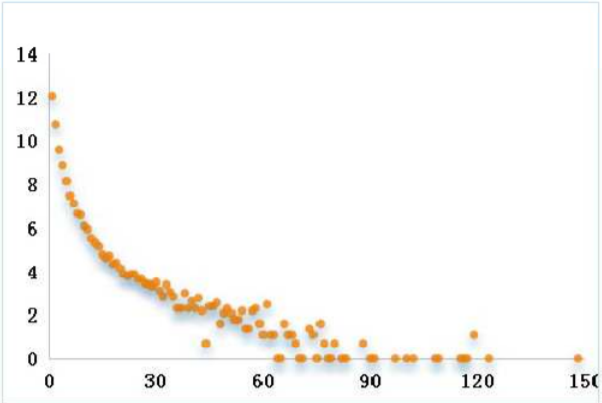

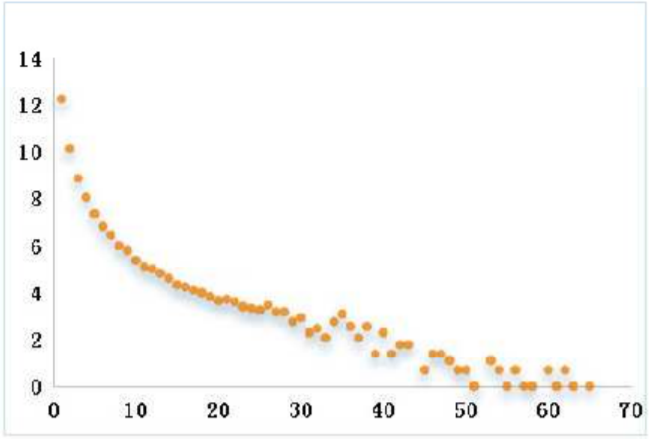

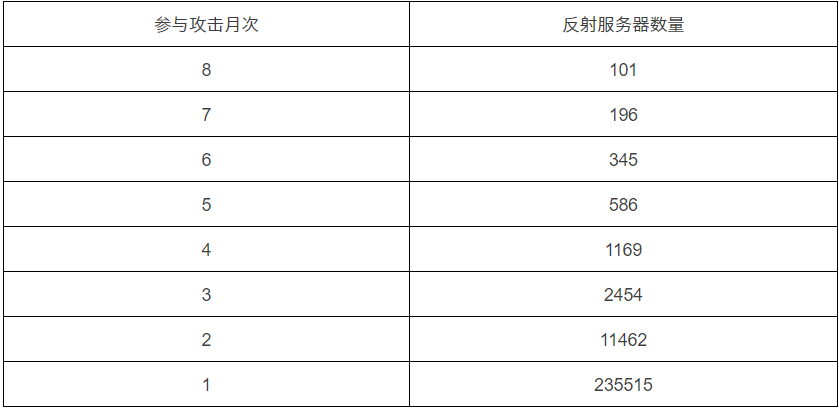

根据CNCERT监测数据,利用反射服务器发起的反射攻击的DDoS攻击事件占事件总量的25%,其中,共涉及251,828台反射服务器,反射服务器被利用以攻击的次数呈现幂律分布,如图9所示,平均每台反射服务器参与1.76次攻击。

反射服务器被利用发起攻击的天次总体呈现幂律分布,如图10所示。平均每个反射服务器在1.38天被利用发起了DDoS攻击,最多的反射服务器在65天范围内被利用发起攻击,近占监测总天数的三分之一。

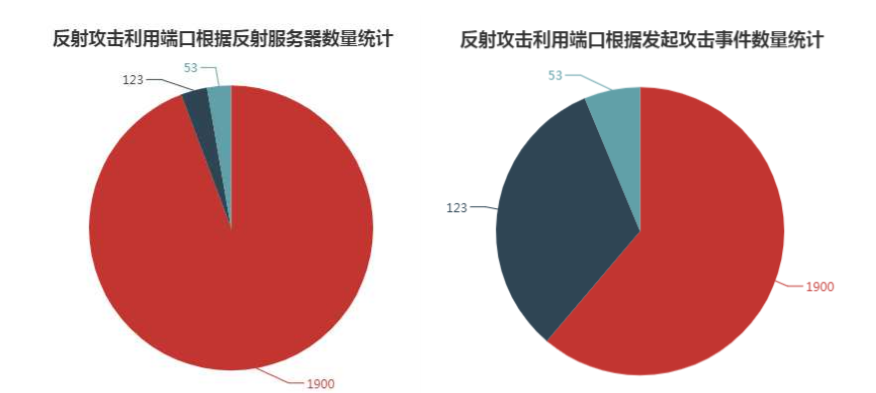

反射攻击所利用的服务端口根据反射服务器数量统计、以及按发起反射攻击事件数量统计,被利用最多的均为1900端口。被利用发起攻击的反射服务器中,93.8%曾通过1900号端口发起反射放大攻击,占反射攻击事件总量的75.6%。如图11所示。

2.反射攻击流量来源路由器

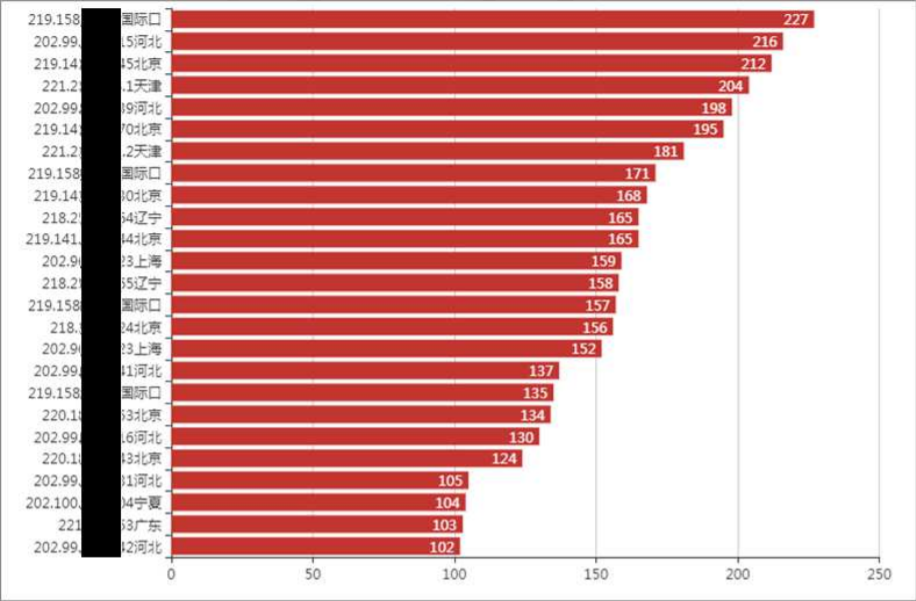

境内反射攻击流量主要来源于412个路由器,根据参与攻击事件的数量统计,归属于国际口的某路由器发起的攻击事件最多,为227件,其次是归属于河北省、北京市、以及天津的路由器,如图14所示。

(四)发起伪造流量的路由器分

1.跨域伪造流量来源路由器

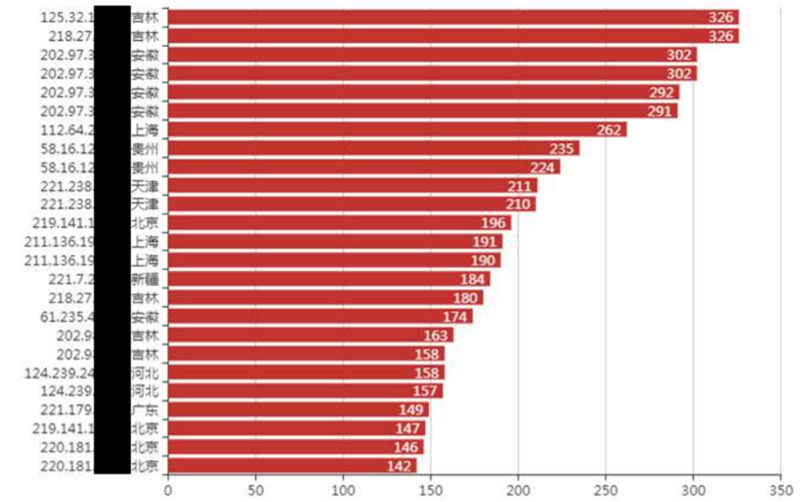

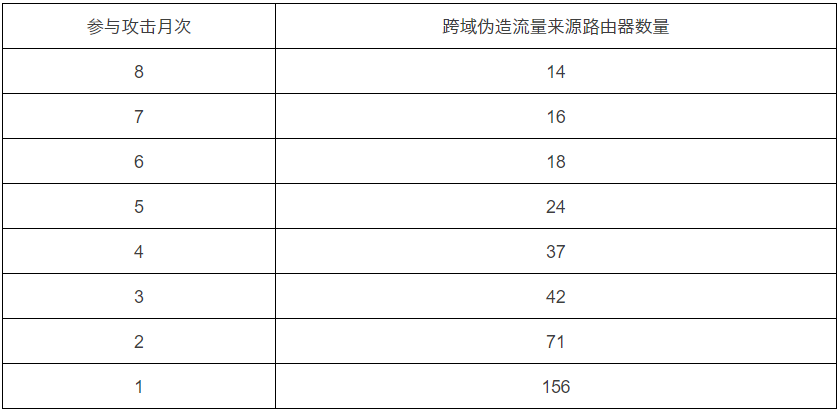

根据CNCERT监测数据,包含跨域伪造流量的DDoS攻击事件占事件总量的49.8%,通过跨域伪造流量发起攻击的流量来源于379个路由器。根据参与攻击事件的数量统计,归属于吉林省联通的路由器参与的攻击事件数量最多,均参与了326件,其次是归属于安徽省电信的路由器,如图17所示。

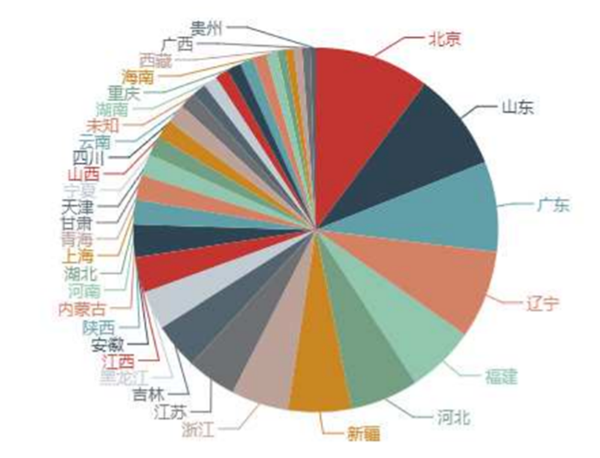

跨区域伪造流量涉及路由器按省份分布统计如图19所示,其中,北京市占的比例最大,占13.2%;其次是江苏省、山东省、及广东省。按路由器所属运营商统计,联通占的比例最大,占46.7%,电信占比30.6%,移动占比22.7%,如图20所示。

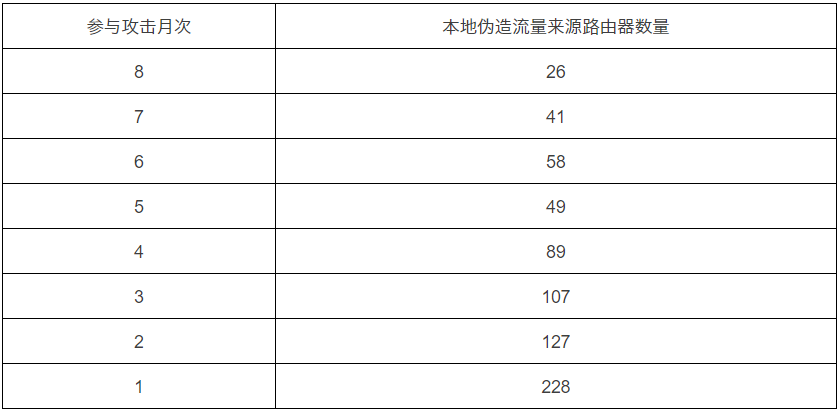

2.本地伪造流量来源路由器

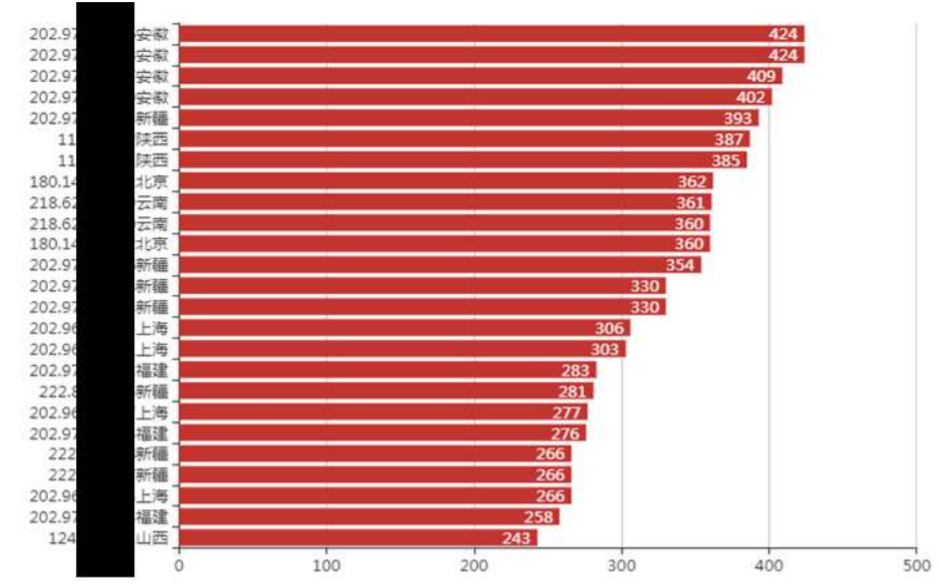

根据CNCERT监测数据,包含本地伪造流量的DDoS攻击事件占事件总量的51.3%,通过本地伪造流量发起攻击的流量来源于725个路由器。根据参与攻击事件的数量统计,归属于安徽省电信的路由器参与的攻击事件数量最多,最多参与了424件,其次是归属于陕西省电信的路由器,如图21所示。

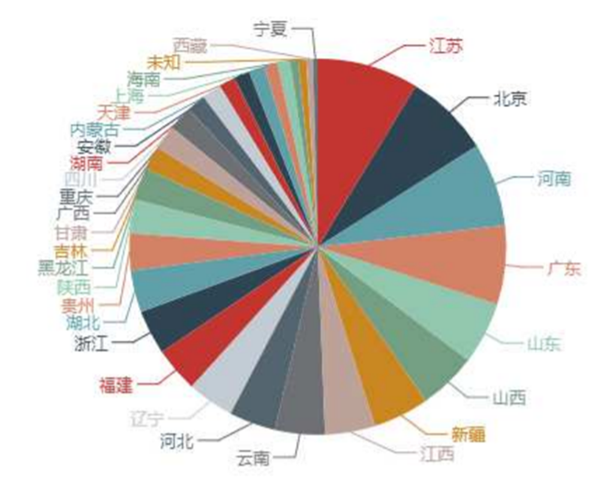

本地伪造流量涉及路由器按省份分布统计如图23所示。其中,江苏省占的比例最大,占8.7%;其次是北京市、河南省、及广东省。按路由器所属运营商统计,电信占的比例最大,占54.2%,如图24所示。

2015全年,全球网络DDOS攻击27489410次,被攻击网站数量多达776095个,平均每个被攻击的网站遭遇DDOS攻击35.4次,其中每4家网站中有一家被彻底打死。

最近发生的一场大规模的ddos攻击,如果是关注互联网安全的朋友想必一定都有所耳闻。这次的ddos攻击一再刷新最高记录,这不得不让企业主们胆战心惊。事后安全人员调查表明,这次攻击主要是由于Memcache漏洞引起的。

一种利用Memcache作为DRDoS放大器进行放大的超大规模ddos攻击,这种反射型ddos攻击能够达到5万倍的放大系数。犯罪分子主要是利用Memcache服务器通过非常少的计算资源来发动超大规模的ddos攻击。就目前而言,全球已经有多起这种类似的攻击,如不加以制止,在不久的将来利用Memcache进行攻击的的事件还将会持续发生。

据介绍,这种利用Memcache作为DRDoS放大器进行放大的ddos攻击,主要是利用Memcached协议,发送大量带有被害者IP地址的UDP数据包给放大器主机,然后放大器主机对伪造的IP地址源做出大量回应,形成分布式拒绝服务攻击,从而形成DRDoS反射。

在近几日发现的利用Memcache放大的攻击事件中,攻击者向端口11211上的 Memcache服务器发送小字节请求。由于 UDP协议并未正确执行,因此 Memcache服务器并未以类似或更小的包予以响应,而是以有时候比原始请求大数千倍的包予以响应。也就是说攻击者能诱骗 Memcache服务器将过大规模的响应包发送给受害者。

这种ddos攻击被称为“反射型 ddos”或“反射 ddos”。响应数据包被放大的倍数被称为 ddos攻击的“放大系数”。眼下这种反射类ddos攻击的放大系数,一般是20到100之间。如果一旦放大系数超过1000的反射型 ddos攻击本身就非常罕见。然而这次竟然出现了高达5万倍放大系数被应用在ddos攻击的战场上,是ddos历史上首次出现的超高倍数ddos攻击事件,此种手法可以说是极为恐怖。

最近一周,利用Memcache放大的攻击事件频繁加剧,攻击频率从最开始的每天不足50件爆发式提高到现在的每天300~400件。而这次GitHub所遭遇的ddos攻击已经达到了1.7Tbps,专家表示,可能会出现更多利用Memcached进行DRDoS的事件,此种方式如果在黑客团体中形成普及化,那便会带来严重的后果。

DDOS功击其实就是集中控制全球大量电脑对某个网站的突然访问,使其网站服务器资源用尽,最后正常用户也无法访问了。